إذا أخذت قطعة من سلك التصحيح وقمت بتوصيل كلا الطرفين في مفتاح واحد ، فستحصل على حلقة. وبشكل عام حلقة على منفذ التبديل أو بطاقة الشبكة- شر. ولكن إذا حاولت ، فيمكنك العثور على تطبيق مفيد لهذه الظاهرة ، على سبيل المثال ، إصدار إنذار باستخدام زر الذعر.

معلومات

- Rx و Tx - رموز للاستقبال والإرسال على المخططات (الاستقبال والإرسال).

- حلقة حلقة ، كفاف ، قطار ، ملف ، حلزوني.

تتكون الشبكة النموذجية من عقد متصلة بواسطة وسيط لنقل البيانات ومعدات شبكة متخصصة مثل أجهزة التوجيه أو المحاور أو المحولات. تتيح كل مكونات الشبكة هذه ، التي تعمل معًا ، للمستخدمين إرسال البيانات من جهاز كمبيوتر إلى آخر ، وربما إلى جزء آخر من العالم.

المفاتيح هي المكونات الأساسية لمعظم الشبكات السلكية. تقسم المحولات المدارة الشبكة إلى شبكات فرعية منطقية منفصلة ، وتحد من الوصول من شبكة فرعية إلى أخرى ، وتزيل أخطاء الشبكة (التصادمات).

الحلقات والعواصف والموانئ ليست مصطلحات بحرية فقط. الحلقة هي حالة يتلقى فيها الجهاز نفس الإشارة التي يرسلها. تخيل أن الجهاز "يصرخ" في منفذه: "أنا هنا!" - يستمع ويتلقى ردًا: "أنا هنا!". إنها ابتهاج طفولي ساذج: هناك جيران! ثم يصرخ: "مرحبًا! قبض على حزمة البيانات! " - "فهمتها؟" - "أمسك!" - "وتلتقط حزمة البيانات! فهمتها؟" - "بالطبع يا صديقي!"

إليك محادثة مجنونة مع نفسك يمكن أن تبدأ بسبب حلقة على منفذ التبديل.

لا ينبغي أن يكون هذا ، ولكن في الممارسة العملية ، تحدث الحلقات عن طريق الخطأ أو الخطأ طوال الوقت ، خاصة عند البناء شبكات كبيرة. قام شخص ما بتسجيل المسارات والمضيفين بشكل غير صحيح على المفاتيح المجاورة ، والآن عادت الحزمة وحلقت الجهاز. تبدأ جميع المفاتيح في الشبكة التي تنتقل من خلالها حزم البيانات في الظهور. هذه الظاهرة تسمى عاصفة البث.

لقد فوجئت بالقضية عند المثبت تلفزيون رقميهذه هي الطريقة التي قمت بها بتوصيل سلك التصحيح (الشكل 1). "في مكان ما يجب أن يكون عالقًا ..." - غمغم بلا حول ولا قوة.

ومع ذلك ، ليس كل شيء مخيفًا جدًا. يحتوي كل مفتاح مناسب تقريبًا على وظيفة loop_detection التي تحمي الجهاز ومنفذه من الأحمال الزائدة في حالة حدوث حلقة.

إعداد المفاتيح

قبل أن تبدأ التكوين ، يجب عليك إنشاء اتصال مادي بين المحول ومحطة العمل.

يوجد نوعان من توصيلات الكبلات لإدارة المحول: الاتصال عبر منفذ وحدة التحكم (إذا كان الجهاز يحتوي على واحد) ومن خلال منفذ Ethernet (عبر بروتوكول Telnet أو عبر واجهة الويب). يتم استخدام منفذ وحدة التحكم لتكوين المحول مبدئيًا ولا يتطلب عادةً تكوينًا. من أجل الوصول إلى المحول عبر منفذ Ethernet ، يجب تعيين عنوان IP للجهاز.

واجهة الويب هي بديل سطر الأوامرويعرض في الوقت الحقيقي معلومات مفصلةحول حالة المنافذ والوحدات النمطية ونوعها وما إلى ذلك. كقاعدة عامة ، تعيش واجهة الويب على منفذ HTTP 80 لمحول IP.

تكوين DLink DES-3200

للاتصال بخادم HTTP ، اتبع الخطوات أدناه باستخدام واجهة سطر الأوامر.

- قم بتعيين عنوان IP للمحول من نطاق عناوين الشبكة باستخدام الأمر التالي: DES-3200 # config ipif System \ ipaddress xxx.xxx.xxx.xxx/yyy.yyy.yyy.yyy.

هنا xxx.xxx.xxx.xxx هو عنوان IP ، yyy.yyy.yyy.yyy. - قناع الشبكة الفرعية.

- تحقق من صحة عنوان IP الخاص بالمحول باستخدام الأمر التالي: DES-3200 # show ipif

- تشغيل محطة العملمتصفح الويب واكتب في سطر الأوامر الخاص به عنوان IPيُحوّل.

تحتوي المحولات المدارة من D-Link على منفذ وحدة تحكم متصل بالمنفذ التسلسلي للكمبيوتر باستخدام كبل RS-232 المصاحب. يُشار أحيانًا إلى اتصال وحدة التحكم على أنه اتصال خارج النطاق. يمكن استخدامه لتثبيت المحول وإدارته حتى في حالة عدم وجود اتصال بالشبكة.

بعد الاتصال بمنفذ وحدة التحكم ، يجب أن تبدأ محاكي طرفي (على سبيل المثال ، برنامج HyperTerminal على Windows). يجب تعيين المعلمات التالية في البرنامج:

معدل الباود: 9600 عرض البيانات: 8 بت التكافؤ: لا شيء بت التوقف: 1 التحكم في التدفق: لا شيء

عند توصيل المفتاح بوحدة التحكم ، ستظهر نافذة موجه الأوامر. إذا لم يظهر ، فاضغط على Ctrl + r لتحديث النافذة.

سيطالبك المفتاح بإدخال كلمة مرور. في البداية ، لم يتم تعيين اسم المستخدم وكلمة المرور ، لذا لا تتردد في الضغط على مفتاح Enter مرتين. بعد ذلك ، سيظهر موجه في سطر الأوامر ، على سبيل المثال DES-3200 #. الآن يمكنك إدخال الأوامر. الأوامر معقدة ومتعددة المستويات وبها العديد من المعلمات وبسيطة ولا تتطلب سوى معلمة واحدة. اكتب "؟" في سطر الأوامر لعرض قائمة بجميع الأوامر مستوى معينأو تعلم معلمات الأمر.

على سبيل المثال ، إذا كنت بحاجة إلى معرفة صيغة الأمر config ، فاكتب في سطر الأوامر:

تكوين المفتاح الأساسي

أول شيء عليك القيام به عند تكوين مفتاحك هو منع المستخدمين غير المصرح لهم من الوصول إليه. أسهل طريقة لضمان الأمان هي إنشاء حسابات مستخدمين بحقوق مناسبة. ل حسابيمكن تعيين المستخدم على أحد مستويي الامتياز: المسؤول أو المستخدم. حساب المسؤول لديه اعلى مستوىالامتيازات. يمكنك إنشاء حساب مستخدم باستخدام أوامر CLI التالية:

DES-3200 # إنشاء حساب مشرف / مستخدم

بعد ذلك ، ستظهر مطالبة على الشاشة لإدخال كلمة مرور وتأكيدها: "أدخل كلمة مرور جديدة حساسة لحالة الأحرف". الحد الأقصى لطول اسم المستخدم وكلمة المرور هو 15 حرفًا. بعد إنشاء الحساب بنجاح ، ستظهر كلمة نجاح على الشاشة. فيما يلي مثال على إنشاء حساب بمستوى امتياز المسؤول:

اسم المستخدم "dlink": DES-3200 # إنشاء حساب admin dlink الأمر: إنشاء حساب admin dlink أدخل كلمة مرور جديدة حساسة لحالة الأحرف: **** أدخل كلمة المرور الجديدة مرة أخرى للتأكيد: **** Success. DES-3200 #

يمكنك تغيير كلمة المرور لحساب مستخدم موجود بالأمر التالي: DES-3200 # config account فيما يلي مثال على تعيين كلمة مرور جديدة لحساب dlink:

DES-3200 # config account dlink الأمر: config account dlink أدخل كلمة مرور قديمة: **** أدخل كلمة مرور جديدة حساسة لحالة الأحرف: **** أدخل كلمة المرور الجديدة مرة أخرى للتأكيد: **** Success.

يمكن التحقق من الحساب الذي تم إنشاؤه باستخدام الأمر التالي: DES-3200 # show account. لحذف حساب ، استخدم أمر حذف الحساب.

الخطوة الثانية.لكي تتم إدارة المحول عن بُعد عبر واجهة الويب أو Telnet ، يجب تعيين عنوان IP للمحول من مساحة العنوان للشبكة حيث تخطط لاستخدام الجهاز. يتم تعيين عنوان IP تلقائيًا باستخدام بروتوكولات DHCPأو BOOTP أو بشكل ثابت باستخدام أوامر CLI التالية:

DES-3200 # config ipif System dhcp، DES-3200 # config ipif نظام ipaddress \ xxx.xxx.xxx.xxx/yyy.yyy.yyy.yyy.

هنا xxx.xxx.xxx.xxx هو عنوان IP ، yyy.yyy.yyy.yyy. - قناع الشبكة الفرعية ، النظام - اسم واجهة التحكم الخاصة بالمحول.

الخطوة الثالثة.أنت الآن بحاجة إلى تكوين إعدادات منفذ التبديل. بشكل افتراضي ، تدعم منافذ جميع محولات D-Link الكشف التلقائيالسرعة وطريقة التشغيل (مزدوج). لكن في بعض الأحيان يتم إجراء الاكتشاف التلقائي بشكل غير صحيح ، ونتيجة لذلك تحتاج إلى ضبط السرعة والوضع يدويًا.

استخدم الأمر config ports لتعيين إعدادات المنفذ على مفتاح D-Link. لقد قدمت أدناه مثالًا يوضح كيفية تعيين سرعة 10 ميجابت في الثانية ووضع التشغيل المزدوج وحالة منافذ التبديل 1-3 ووضعها في وضع التعلم.

منافذ التكوين DES-3200 # 1-3 سرعة 10_ تمكين التعلم الكامل تمكين الحالة الأمر: تكوين المنافذ 1-3 السرعة 10_ تمكين التعلم الكامل تمكين الحالة النجاح

عرض الأمر المنافذ<список портов>يعرض معلومات حول إعدادات منفذ التبديل.

الخطوة الرابعة.حفظ تكوين المحول الحالي في NVRAM غير المتطاير. للقيام بذلك ، تحتاج إلى تشغيل أمر الحفظ:

DES-3200 # save Command: احفظ حفظ جميع الإعدادات في NV-RAM ... تم 100٪. DES-3200 #

الخطوة الخامسة.إعادة تشغيل المفتاح باستخدام أمر إعادة التشغيل:

DES-3200 # أمر إعادة التشغيل: إعادة التشغيل

احرص! تتم استعادة التبديل إلى إعدادات المصنع باستخدام أمر إعادة الضبط.

إعادة تعيين DES-3200 #

ثم عرفت أن أحد المسؤولين المحتملين أعاد تشغيل المفاتيح باستخدام أمر إعادة التعيين ، وبالتالي محو جميع الإعدادات.

Loop_detection لنطاق واجهة Alcatel ethernet e (1-24) تتيح مفاتيح الكشف عن الاسترجاع الخروج من الاسترجاع وتمكين اكتشاف loop_detection لمفاتيح Dlink من تمكين loopdetect Configetect Recovery_timer 1800 config loopdetect الفاصل 1 config loopdetect mode القائم على منفذ التكوين loopdetect trap أي منافذ التكوين loopdet -24 حالة تمكين التكوين loopdetect منافذ 25-26 حالة تعطيل

سيقوم المسؤول المختص بالتأكيد بتثبيت الحماية المناسبة على كل منفذ.

لكننا اليوم نريد استخدام الاسترجاع من أجل الخير. هذا الإدراج له خاصية رائعة. إذا كانت هناك حلقة على منفذ التبديل ، فإن الجهاز يعتبر أن شيئًا ما متصل به ويدخل في حالة UP ، أو ، كما يقولون ، "المنفذ أعلى". هذه هي الشريحة التي أحتاجها أنا وأنت.

استرجاع

الحلقة عبارة عن جهاز أو تقنية برمجية تسمح بإعادة توجيه الإشارة أو البيانات المستلمة إلى المرسل. يعتمد اختبار يسمى اختبار الاسترجاع على هذه الطريقة. لتنفيذه ، من الضروري توصيل إخراج الجهاز بمدخلاته. انظر الصورة "اختبار الاسترجاع". إذا تلقى الجهاز الإشارة الخاصة به مرة أخرى ، فهذا يعني أن الدائرة تعمل ، أي أن جهاز الاستقبال والمرسل وخط الاتصال يعملان.

إعداد حلقة الأجهزة

يرتب تعليقبسيط جدًا: قناة للاستقبال والإرسال متصلة ، ومدخل بمخرج (Rx و Tx).

قم بتجعيد أحد طرفي الكبل كمعيار ، وعند العقص الثاني ، أغلق النوى 2 و 6 ، وكذلك 1 و 3. إذا كانت النوى ذات لون قياسي ، فأنت بحاجة إلى إغلاق البرتقالي باللون الأخضر والأبيض البرتقالي بالأبيض -أخضر. انظر الشكل. 3.

الآن ، إذا قمت بتوصيل مثل هذا "الذيل" بمنفذ التبديل أو ببطاقة الشبكة الخاصة بك ، فستضيء إشارة الارتباط الخضراء. الصيحة! حدد المنفذ "الجهاز" لدينا!

الزر الأحمر ، أو أهلاً بالعالم

حسنًا ، أين بدون Hello world؟ يجب على الجميع إحضار هذه الكلمات إلى الشاشة مرة واحدة على الأقل في حياتهم! سنكتب الآن معالج حدث بسيطًا سيتم إطلاقه عند إغلاق الزر الأحمر. للقيام بذلك ، نحتاج فقط إلى زر به زوجين من جهات الاتصال يعملان لدائرة ، الزوج الملتويوالموصل. فقط في حالة وجود رسم تخطيطي للزر الأحمر (الشكل 4).

هل يمكنك حمل مكواة لحام؟ نحن نتصل بحيث يغلق زوج واحد من جهات الاتصال النواة البرتقالية باللون الأخضر ، والآخر - أبيض - برتقالي مع أبيض - أخضر. فقط في حالة الاتصال بمقياس متعدد.

كل شيء ، الآن يمكنك اختباره. أدخل الجزء المجعد في منفذ بطاقة الشبكة أو منفذ التبديل. لم يحدث شيء؟ بخير. انقر فوق الزر. ربط؟ مدهش!

فيما يلي قائمة بأبسط معالجات Hello World في Cshell:

إنشاء برنامج Cshell النصي Hello word #! / bin / csh # ver. 1.0 # تحقق مما إذا كانت العملية تعمل في الذاكرة إذا ("ps | grep" redbut "| grep -v" grep "| wc -l"<= 1) then # Указываем путь, где лежит snmp set snmpdir = "/usr/local/bin/" set community = "public" # Строка snmp set snmpcmd = "-t1 -r1 -Oqv -c $community -v1 -Cf " set mib_stat = "IF-MIB::ifOperStatus.$2" set uid = "$1" set fl = "0" # Запускаем цикл проверки порта while ("$fl" == "0"). set nowstatus = "$snmpdir/snmpget $snmpcmd $uid $mib_stat | sed "s/up/1/;s/down/0/;/Wrong/d"" if ("$nowstatus" == 1) then echo "Hello World" # Отправляем сообщение на e-mail echo "Сработала красная кнопка! Hello World!" | sendmail -f[от_кого_отправлено] [кому_отправляем] endif sleep 10 end endif exit

يتم تشغيل البرنامج النصي بالسطر التالي:

./script.csh switch_ip port_number.

يعتمد ما يجب ربطه بمعالج الأحداث على خيالك. ربما سيكون عداد ضيف ، أو زر إنذار يرسل رسائل في ICQ ، أو زرًا لإيقاف تشغيل جميع المستخدمين على الشبكة - الأمر متروك لك!

إنذار كسر الزوج الملتوية

قررت تجميع حلقة الأجهزة بعد في بلدي شبكه محليهسرق عدة أكياس من كابل زوج مجدول. نشأ سؤال خطير: كيفية مراقبة كبل زوج ملتوي؟

الفكرة بسيطة: تحتاج إلى وضع كبل زوج مجدول من المفتاح إلى المدخل وإغلاقه في حلقة في النهاية. سيكون هذا "امتدادًا" ، إذا تعطل ، سيختفي الارتباط الموجود على منفذ التبديل. يبقى أن نكتب معالجًا "يفجر كل الأنابيب" حيث اختفى الرابط ، أي أن شخصًا ما قطع الزوج الملتوي.

انا تقريبا نسيت! في تكوين المحول ، من الضروري إزالة حماية loop_detection من المنفذ المثبت عليه "الامتداد".

ومع ذلك ، يمكنك التفكير في حلقة واستخدامات أخرى. حظ سعيد!

إن مفتاح الشبكة هو بمثابة "دماغ" المنزل أو شبكة الشركة. لذلك ، يعد اختيار محولات الشبكة المناسبة والعاملة بشكل جيد مهمة مهمة لمديري الشبكات. لاحقًا في هذه المقالة ، سننظر في الاختلافات الرئيسية بين التبديل غير المُدار والمُدار ، والذي من شأنه أن يساعد في اتخاذ القرار النهائي.

ما هو التبديل المُدار؟

- جهاز أكثر تعقيدًا يمكن أن يعمل كجهاز غير مُدار ، ولكن في نفس الوقت يحتوي على تحكم يدوي ، ومجموعة موسعة من الوظائف ويدعم بروتوكولات إدارة الشبكة عبر الشبكة نظرًا لوجود معالج دقيق (يعد المحول المُدار أساسًا مفتاحًا عاليًا كمبيوتر متخصص). يتم الوصول إلى إعدادات هذا النوع من الأجهزة بعدة طرق: VLAN و CLI و SNMP وتوجيه IP و QoS. ومع ذلك ، من أجل تلبية متطلبات الشبكات المختلفة ، هناك العديد من المفاتيح سهلة الإدارة في السوق ، وتسمى أيضًا المفاتيح الذكية. تحتوي هذه المفاتيح على مجموعة فرعية فقط من ميزات المحولات المُدارة. عندما يكون لدى المستخدمين ميزانيات محدودة ولا يحتاجون إلى جميع ميزات المحول المُدار ، فإن المحول الذكي يوفر لهم البديل الأمثل.

ما هو التبديل غير المدار؟

المحول غير المُدار هو جهاز مشابه لوظائفه في لوحة الوصل ، أي نقل حزم البيانات بشكل مستقل من منفذ إلى آخر. لكن! على عكس لوحة الوصل ، ينقل المحول البيانات مباشرة إلى المستلم فقط ، وليس إلى جميع الأجهزة في صف واحد ، نظرًا لأن المحول يحتوي على جدول عنوان MAC ، وبفضله يتذكر المحول الجهاز الموجود على أي منفذ. لذلك ، عندما يحتاج المستخدمون عدد قليل من المنافذ في منزلهم أو في غرفة الاجتماعات ، يمكن استخدام المحول غير المُدار كمفتاح سطح مكتب بسيط لتلبية احتياجاتهم.

التبديل المُدار مقابل التبديل غير المُدار: أوجه التشابه

1. يسمح المحول المُدار وغير المُدار لأجهزة متعددة متصلة بالشبكة بالتواصل مع بعضها البعض.

2. يمكن توصيل المحولات المدارة بمفاتيح أخرى (مُدارة أو غير مُدارة) ، ويمكن أيضًا توصيل المحولات غير المُدارة ببعضها البعض عبر Ethernet.

3. يمكن توصيل المحولات المدارة بمفاتيح أخرى (مُدارة أو غير مُدارة) ، ويمكن أيضًا توصيل المحولات غير المُدارة ببعضها البعض عبر Ethernet.

التبديل المُدار مقابل التبديل غير المُدار: ما الفرق

هناك أنواع مختلفة من المحولات المُدارة وغير المُدارة في السوق ، مثل محولات Cisco المُدارة / غير المُدارة ، ومفاتيح Netgear المُدارة / غير المُدارة ، والمحولات المُدارة من HP ، وما إلى ذلك ، وتختلف الآراء حول تطبيقات محولات الشبكة هذه من شخص لآخر. ما الفرق بين المحول المُدار والمحول غير المُدار؟

| التبديل المدارة | تبديل غير مُدار | |

|---|---|---|

| الخصائص | التحكم الديناميكي في ARP ، DHCP لـ IPv4 ، QoS ، SNMP ، VLAN ، CLI ، توجيه IP ، انعكاس المنفذ ، التكرار ، إلخ. | التكوين الثابت - لا يدعم أي واجهة أو خيارات تكوين |

| أداء | يمكن تكوين المحول التحكم في الوصول التحكم في حركة المرور LAN-Priority SNMP - يسمح باستكشاف أخطاء الشبكة عن بعد وإصلاحها | قم بالتوصيل والتشغيل بتكوين محدود مثل إعدادات QoS الافتراضية |

| أمان | عظيم. ضمان أمن مستوى البيانات وطائرة التحكم وطائرة التحكم | ليس جيدا. لا يوجد أمان بخلاف الملحقات مثل المنفذ القابل للقفل |

| سعر | غالي | أرخص |

| طلب | مراكز البيانات وشبكات الشركات الكبيرة | شبكة المؤسسات الصغيرة ، المنزل ، المختبر ، قاعات المؤتمرات ، إلخ. |

التبديل المُدار مقابل التبديل غير المُدار: كيف تختار؟

لضمان التشغيل الكامل لنظام الشبكة بالكامل ، يجب على مديري الشبكة تحديد أنسب محولات الشبكة. لكن المفاتيح المُدارة والمفاتيح غير المُدارة: كيف تختار؟ هنا سؤالان قد يطرحهما العديد من المستخدمين.

لشبكة الشركة

في الواقع ، لا يمكن الإجابة على هذا السؤال بـ "نعم" أو "لا". يعتمد استخدام المحولات المُدارة أو المحولات غير المُدارة على حجم شبكة الشركة والوظيفة المطلوبة ومدى تعقيد الشبكة. لا تمتلك العديد من شبكات المؤسسات الصغيرة محولات مُدارة لأنها تحتاج إلى وظائف أساسية. تبديل اثرنت. ولكن بالنسبة لشبكة الشركة المعقدة أو مراكز البيانات الكبيرة ، يستخدم آلاف المستخدمين الإنترنت في نفس الوقت. يمكن للمفاتيح المُدارة عزل حركة مرور البيانات بناءً على مجموعات مختلفة مثل المستخدمين والضيوف والنسخ الاحتياطية والإدارة والخوادم. لا يمنح هذا المديرين طريقة أفضل لإدارة حركة مرور البيانات فحسب ، بل يضمن أيضًا حماية الشبكة بالكامل بشكل آمن.

للاستخدام المنزلي

إذا قمت بالبحث في المنتدى ذي الصلة ، فستجد أن العديد من الأشخاص يفضلون استخدام مفتاح مُدار ذي 8 منافذ أو مفتاح مُدار 24 منفذًا لمنزلهم. هل هذا يعني أن المحولات المدارة أكثر شيوعًا في الشبكة المنزلية؟ لا. إذا كان المستخدم يريد المزيد من التحكم في شبكته المنزلية وإيلاء المزيد من الاهتمام لحماية الخصوصية ، فإن اختيار مفتاح مُدار للاستخدام المنزلي أفضل بكثير. ومع ذلك ، إذا كان المستخدم يريد فقط أن تعمل الشبكة المنزلية بشكل جيد ولا يريد قضاء الكثير من الوقت في إدارتها ، فإن مفاتيح التوصيل والتشغيل غير المُدارة هي الأنسب لهم.

خاتمة

قمنا بفحص مقارنة المحولات المُدارة مقابل غير المُدارة وتعلمنا كيفية اختيارها لشبكة شركتك أو للاستخدام المنزلي. إذا كنت تدير شبكة LAN الخاصة بك وتكوين كل شيء يناسبك ، فإن المحول المُدار يعد خيارًا قويًا. يجب على أولئك الذين يريدون الاحتفاظ بالأشياء في المنزل فقط اختيار مفتاح غير مُدار.

الآن ، في وقت جميع أنواع الأدوات والأجهزة الإلكترونية التي تطغى على موطن الشخص العادي ، فإن المشكلة ذات صلة - كيفية ربط كل هذه الأجهزة الذكية معًا. تحتوي كل شقة تقريبًا على تلفزيون وجهاز كمبيوتر / كمبيوتر محمول وطابعة وماسحة ضوئية ونظام صوت ، وتريد تنسيقها بطريقة ما ، وعدم نقل كمية لا حصر لها من المعلومات باستخدام محركات أقراص فلاش ، وفي نفس الوقت لا تتشابك في كيلومترات لا نهاية لها من الأسلاك. ينطبق نفس الموقف على المكاتب - التي بها عدد كبير من أجهزة الكمبيوتر والطابعات متعددة الوظائف ، أو أنظمة أخرى حيث تحتاج إلى ربط ممثلين مختلفين للمجتمع الإلكتروني في نظام واحد. هذا هو المكان الذي تبرز فيه فكرة بناء شبكة محلية. وأساس الشبكة المحلية جيدة التنظيم والهيكل هو تبديل الشبكة.

تعريف

يُحوّل، أو التبديل- جهاز يجمع عدة أجهزة ذكية في شبكة محلية لتبادل البيانات. عند تلقي معلومات على أحد المنافذ ، فإنه ينقلها إلى منفذ آخر ، بناءً على جدول التحويل أو جداول عناوين MAC. في الوقت نفسه ، لا يتم تنفيذ عملية ملء الجدول من قبل المستخدم ، ولكن من خلال المفتاح نفسه ، أثناء التشغيل - أثناء جلسة نقل البيانات الأولى ، يكون الجدول فارغًا ، وفي البداية ينقل المفتاح المعلومات الواردة إلى كل موانئها. لكن في عملية العمل ، يتذكر مسارات المعلومات ، ويكتبها على طاولته ، وخلال الجلسات اللاحقة يرسل المعلومات بالفعل إلى عنوان محدد. يمكن أن يتضمن حجم الجدول من 1000 إلى 16384 عنوانًا.

لإنشاء شبكات محلية ، يتم استخدام أجهزة أخرى أيضًا - محاور (محاور) وأجهزة توجيه (أجهزة توجيه). على الفور ، من أجل تجنب الالتباس ، يجدر الإشارة إلى الاختلافات بينها وبين التبديل.

المكثف (الملقب المحور)- هو سلف التبديل. لقد أصبح وقت استخدام المحاور في الواقع شيئًا من الماضي ، بسبب الإزعاج التالي: إذا وصلت المعلومات إلى أحد منافذ المحور ، فإنها تقوم على الفور بنقلها إلى الآخرين ، مما يؤدي إلى "انسداد" الشبكة بحركة مرور غير ضرورية. لكن في بعض الأحيان لا يزالون موجودين ، مع ذلك ، بين الحديث معدات الشبكةتبدو مثل العربات ذاتية الدفع في أوائل القرن العشرين بين السيارات الكهربائية الحديثة.

الموجهات- الأجهزة التي غالبًا ما يتم الخلط بينها وبين المفاتيح نظرًا لتشابه مظهرها ، ولكن لديها نطاقًا أوسع من إمكانيات التشغيل ، وبالتالي تكلفة أعلى. هذه نوع من أجهزة الكمبيوتر الصغيرة للشبكة ، والتي يمكنك من خلالها تكوين الشبكة بالكامل عن طريق تسجيل جميع عناوين الأجهزة فيها وفرض خوارزميات تشغيل منطقية - على سبيل المثال ، حماية الشبكة.

غالبًا ما تستخدم المحولات والمحاور لتنظيم الشبكات المحلية وأجهزة التوجيه - لتنظيم شبكة مرتبطة بالوصول إلى الإنترنت. ومع ذلك ، تجدر الإشارة إلى أن الحدود بين المحولات وأجهزة التوجيه أصبحت الآن غير واضحة بشكل تدريجي - حيث يتم إطلاق المحولات التي تتطلب التكوين وتعمل مع العناوين المحددة لأجهزة الشبكة المحلية. يمكن أن تعمل كأجهزة توجيه ، لكنها عادة ما تكون أجهزة باهظة الثمن وليست للاستخدام المنزلي.

الخيار الأبسط والأرخص لتكوين شبكة محلية منزلية متوسطة الحجم (مع أكثر من 5 كائنات) ، مع اتصال بالإنترنت ، سيحتوي على محول وجهاز توجيه:

ميزات العمل

عند شراء مفتاح ، عليك أن تفهم بوضوح سبب حاجتك إليه ، وكيف ستستخدمه ، وكيف ستخدمه. لاختيار الجهاز الذي يلبي أهدافك على أفضل وجه وعدم دفع أموال إضافية ، ضع في اعتبارك المعلمات الرئيسية للمفاتيح:

- نوع التبديل - مُدار وغير مُدار وقابل للتخصيص.

- تبديل التنسيب - يمكن أن يكون من ثلاثة أنواع:

- سطح المكتب - جهاز مضغوط يمكن وضعه ببساطة على الطاولة ؛

- مثبت على الحائط - جهاز صغير يمكن ، كقاعدة عامة ، وضعه على طاولة وعلى الحائط - يتم توفير فتحات / حوامل خاصة لهذا الأخير ؛

- قابل للتثبيت على الرف - جهاز به فتحات يتم توفيرها لمعدات شبكة مثبتة على حامل ، ولكن يمكن وضعها أيضًا على سطح مكتب.

- معدل الباود الأساسي - السرعة التي يعمل بها كل منفذ من منافذ الجهاز. كقاعدة عامة ، تتم الإشارة إلى عدة أرقام في معلمات التبديل في وقت واحد ، على سبيل المثال: 10/100 ميجابت في الثانية - وهذا يعني أن المنفذ يمكن أن يعمل بسرعة 10 ميجابت في الثانية و 100 ميجابت في الثانية ، مع الضبط التلقائي لسرعة مصدر البيانات. طرح نماذج السرعة الأساسية:

- إجمالي منافذ التبديل - أحد العوامل الرئيسية ، من حيث المبدأ ، هو الأكثر تأثيرًا على تكوين الشبكة المحلية ، لأن يعتمد ذلك على مقدار المعدات التي يمكنك توصيلها. النطاق من 5 إلى 48 منفذًا. تعد المحولات التي تحتوي على عدد من المنافذ 5-15 هي الأكثر إثارة للاهتمام لبناء شبكة منزلية صغيرة ، فالأجهزة التي تحتوي على عدد من المنافذ من 15 إلى 48 تركز بالفعل على تكوينات أكثر جدية.

- - يمكن أن تصل المنافذ التي تدعم سرعة 100 ميجابت في الثانية إلى 48 ؛

- عدد منافذ 1 جيجابت في الثانية - المنافذ التي تدعم سرعة 1 جيجابت / ثانية - وهو أمر مهم بشكل خاص لنقل البيانات عالي السرعة ، ويمكن أن تصل إلى 48 ؛

- دعم PoE - في حالة وجود مثل هذه المعلمة ، فهذا يعني أن الجهاز المتصل بالمنفذ بهذا الخيار يمكن تشغيله عبر كبل شبكة (زوج مجدول) ، بينما لا يوجد تأثير على إشارة المعلومات المرسلة. الوظيفة جذابة بشكل خاص لتوصيل الأجهزة التي يكون من غير المرغوب فيه أو المستحيل توصيل كابل طاقة إضافي - على سبيل المثال ، لكاميرات WEB.

- منافذ SFP - تبديل المنافذ للاتصال بالأجهزة ذات المستوى الأعلى أو مع المفاتيح الأخرى. مقارنةً بالمنافذ العادية ، يمكنها دعم نقل البيانات عبر مسافات أطول (منفذ قياسي بموصل RJ-45 وكبل زوج مجدول متصل يدعم الإرسال في حدود 100 متر). مثل هذا المنفذ غير مجهز بجهاز إرسال واستقبال ، إنه مجرد فتحة يمكنك من خلالها توصيل وحدة SFP ، وهي جهاز إرسال واستقبال خارجي لتوصيل الكبل المطلوب - زوج بصري ملتوي.

- معدل خدمة الحزمة - خاصية تشير إلى أداء الجهاز ، وتقاس بملايين الحزم في الثانية - Mpps. كقاعدة عامة ، يُقصد بالحزم ذات 64 بايت (التي تحددها الشركة المصنعة). تتراوح قيمة هذه الخاصية للأجهزة المختلفة من 1.4 إلى 71.4 مليون وحدة في الثانية.

منطقة التطبيق

نطاق المحولات واسع ، أكثر مجالات التطبيق شيوعًا:- شبكة منزلية صغيرة، والتي تشمل ، على سبيل المثال ، عدة أجهزة كمبيوتر وطابعة وتلفزيون ومركز موسيقى (بشرط أن تدعم جميع المعدات اتصال الشبكة) ؛

- شبكة المنطقة المحلية للمؤسسات / المكاتب، مع الكثير من أجهزة الكمبيوتر والمعدات المكتبية ؛

- أنظمة المنزل الذكي- مع توصيل عدد كبير من أجهزة الاستشعار التي تتحكم في كل شيء بناءً على طلب المالك - من غلاية التدفئة إلى غطاء المرحاض ؛

- أنظمة المراقبة بالفيديو- إذا كان النظام كبيرًا ، فهناك العديد من الكاميرات ، فبالإضافة إلى وحدة التحكم ، يُنصح باستخدام مفتاح لتوصيل جميع الكاميرات ؛

- الشبكات المحلية الصناعية، والتي تجمع بين المستشعرات التي تتحكم في عملية الإنتاج ومراكز الإرسال ، حيث تأتي السيطرة المباشرة على العملية التكنولوجية.

سعر

النطاق السعري لمختلف الأجهزة كبير - من 440 إلى 27999 روبل.

من 440 إلى 1000 روبل ستكلف أجهزة بسيطة من النوع غير المدار ، مع إجمالي عدد المنافذ يصل إلى 5 قطع ، مع بعض الأجهزة التي تحتوي على منافذ 1 جيجابت / ثانية.

في المقطع من 1000 إلى 10000 روبل ، سيكون هناك أجهزة من كل من الأنواع المُدارة وغير المُدارة ، مع ما يصل إلى 24 منفذًا ، مع إمكانية PoE ، مع منفذ SFP.

بسعر يتراوح بين 10000 و 27999 روبل ، يمكنك شراء جهاز عالي الأداء للشبكات عالية السعة.

الإعداد الأساسي Cisco Catalyst Switch "data-essbishovercontainer =" ">

في هذه المقالة ، أود أن أقدم لكم الإعدادات التي يواجهها أي مهندس شبكة ، هذه هي الإعدادات الأساسية للجهاز. دعنا نلقي نظرة فاحصة على التكوين الأساسي لمحول Cisco Catalyst. في المثال الخاص بي ، هذا هو Cisco Catalyst 2950 ، لكن الإعدادات الأساسية لمفاتيح تبديل الأنظمة الأساسية المختلفة هي نفسها.

نجمع الطوبولوجيا ، كما في الشكل.

للقيام بذلك ، نحن بحاجة إلى كابل وحدة التحكم في التمرير. قم بتوصيل أحد طرفي كبل وحدة التحكم في التمرير بمنفذ وحدة التحكم RJ-45 الموجود على المحول. نقوم بتوصيل الطرف الآخر من الكبل بمنفذ COM التسلسلي على الكمبيوتر. إذا لم يكن جهاز الكمبيوتر الخاص بك يحتوي على منفذ COM تسلسلي ، فستحتاج إلى محول USB إلى Serial (DB9). عند استخدام محول USB إلى تسلسلي (DB9) لتوصيل كبل وحدة التحكم في التمرير ، قد تحتاج إلى تثبيت برنامج تشغيل. يمكن تنزيله من موقع ويب الشركة المصنعة لمحول USB-Serial (DB9). نحتاج أيضًا إلى معرفة رقم منفذ COM للاتصال ، ويمكن الاطلاع عليه من خلال مدير الجهاز بعد توصيل المحول.

أفضل محول USB إلى Serial (DB9) استخدمته على الإطلاق هو PL2303 من شركة Prolific Technology Inc. تتوفر برامج تشغيل لجميع أنظمة التشغيل الشائعة لهذا المحول.

قم بتشغيل برنامج محاكاة المحطة الطرفية - PuTTy. حدد رقم منفذ COM ، وحدد إعدادات الاتصال كما هو موضح في الشكل وانقر على الزر فتح.

من الضروري أيضًا توصيل الكمبيوتر بسلك توصيل عادي منتظم بمنفذ FastEthernet 0/1 الخاص بالمحول ، كما هو موضح في الشكل.

لذلك لنبدأ ، شغل الطاقة. يُجري الجهاز اختبارًا ذاتيًا لبدء التشغيل (POST) - وهو اختبار ذاتي ، وبعد ذلك يقوم نظام التشغيل Cisco IOS بالتمهيد. في حالتي ، تتم إعادة ضبط الجهاز على إعدادات المصنع ولا يوجد ملف تكوين أولي (بدء التشغيل-config) عليه. عند التحميل ، سترى شيئًا كهذا:

C2950 Boot Loader (C2950-HBOOT-M) الإصدار 12.1 (14) AZ ، RELEASE SOFTWARE (fc2) تم تجميعه الثلاثاء 14 أكتوبر 03 17:14 بواسطة أنتونينو WS-C2950T-48-SI يبدأ ... عنوان إيثرنت MAC الأساسي: 00: 15: 63: 68: c7: 40 يتوفر نظام ملفات Xmodem. تهيئة Flash ... flashfs: 327 ملفًا ، 5 أدلة فلاش: 0 ملفات معزولة ، 0 مجلدات معزولة فلاشفس: إجمالي البايت: 7741440 flashfs: البايت المستخدمة: 5649920 flashfs: البايت المتاحة: 2091520 flashfs: flashfs fsck استغرق 7 ثوانٍ. ... تم الانتهاء من تهيئة الفلاش. نظام ملفات قطاع التمهيد (bs :) مثبت ، fsid: 3 Parameter Block Filesystem (pb :) مثبت ، fsid: 4 Loading "flash: /c2950-i6k2l2q4-mz.121-22.EA14.bin" ... #### ################################################## # ################################################# ## ################################################# ### ############################################### #### ################# File "flash: /c2950-i6k2l2q4-mz.121-22.EA14.bin" غير مضغوط ومثبت ، نقطة الإدخال: 0x80010000 تنفيذ ... الحقوق المقيدة الاستخدام أو النسخ أو الكشف من قبل الحكومة يخضع للقيود المنصوص عليها في الفقرة الفرعية (ج) من برنامج الكمبيوتر التجاري - بند الحقوق المقيدة في FAR ثانية. 52.227-19 والفقرة الفرعية (ج) (1) (2) من بند الحقوق في البيانات الفنية وبرامج الكمبيوتر في DFARS ثانية. 252.227-7013. شركة Cisco Systems، Inc. 170 West Tasman Drive سان خوسيه ، كاليفورنيا 95134-1706 Cisco Internetwork برنامج نظام التشغيل IOS (tm) C2950 Software (C2950-I6K2L2Q4-M) ، الإصدار 12.1 (22) EA14 ، RELEASE SOFTWARE (fc1) الدعم الفني: http: // www .cisco.com / techsupport حقوق النشر (c) 1986-2010 بواسطة cisco Systems، Inc. تم تجميع Tue 26-Oct-10 10:35 بواسطة nburra Image text-base: 0x80010000، data-base: 0x80680000 تهيئة flashfs ... flashfs: 327 ملفًا ، 5 أدلة فلاش: 0 ملفات معزولة ، 0 مجلدات معزولة flashfs: إجمالي بايت: 7741440 flashfs: البايت المستخدمة: 5649920 flashfs: البايت المتاحة: 2091520 flashfs: flashfs fsck استغرقت 7 ثوان. flashfs: اكتملت التهيئة. تم الانتهاء من تهيئة Flashfs. POST: اختبار لوحة النظام: اجتياز اختبار التحكم في Ethernet: اجتاز تهيئة ASIC اجتياز الاختبار: اجتياز اختبار LOOPBACK الأمامي: تم اجتياز هذا المنتج يحتوي على ميزات تشفير ويخضع لقوانين الولايات المتحدة والدول المحلية التي تحكم الاستيراد والتصدير والنقل والاستخدام. تسليم منتجات Cisco المشفرة لا يعني ضمنيًا سلطة طرف ثالث لاستيراد أو تصدير أو توزيع أو استخدام التشفير. يتحمل المستوردون والمصدرون والموزعون والمستخدمون مسؤولية الامتثال لشروط U. S. وقوانين الدولة المحلية. باستخدام هذا المنتج ، فإنك توافق على الامتثال للقوانين واللوائح المعمول بها. إذا كنت غير قادر على الامتثال للولايات المتحدة والقوانين المحلية ، أعد هذا المنتج على الفور. ملخص عن الولايات المتحدة يمكن العثور على القوانين التي تحكم منتجات Cisco المشفرة على: معالج SI (RC32300) (مراجعة G0) بذاكرة 19911 كيلو بايت. معرف لوحة المعالج FHK0937X0UQ آخر إعادة تعيين من إعادة تعيين النظام تشغيل الصورة القياسية 48 واجهة (واجهات) FastEthernet / IEEE 802.3 2 واجهة (واجهات) جيجابت إيثرنت / IEEE 802.3 32 كيلو بايت من ذاكرة التكوين غير المتطايرة المحاكية للفلاش. عنوان MAC الأساسي لشبكة إيثرنت: 00: 15: 63: 68: C7: 40 رقم تجميع اللوحة الأم: 73-9102-04 رقم جزء مزود الطاقة: 34-0965-01 الرقم التسلسلي للوحة الأم: FOC093717VY الرقم التسلسلي لمصدر الطاقة: DAB0934EE5X رقم مراجعة الطراز: رقم مراجعة اللوحة الأم G0: A0 رقم الموديل: WS-C2950T-48-SI الرقم التسلسلي للنظام: FHK0937X0UQ رقم كود CLEI: CNMRU002RC رقم الجزء العلوي للتجميع: 800-24111-03 رقم مراجعة التجميع العلوي: A0 معرف الإصدار: N / A - - حوار تكوين النظام --- هل ترغب في الدخول إلى مربع حوار التكوين الأولي؟ : 00:00:19:٪ SPANTREE-5-EXTENDED_SYSID: تم تمكين SysId الموسع لنوع vlan 00:00:23:٪ SYS-5-RESTART: إعادة تشغيل النظام - برنامج Cisco Internetwork نظام التشغيل IOS (tm) C2950 Software (C2950 -I6K2L2Q4-M) ، الإصدار 12.1 (22) EA14 ، RELEASE SOFTWARE (fc1) الدعم الفني: http://www.cisco.com/techsupport Copyright (c) 1986-2010 by cisco Systems، Inc. تم تجميعه Tue 26-Oct-10 10:35 بواسطة nburra 00:00:23:٪ SNMP-5-COLDSTART: عامل SNMP على المضيف يخضع المحول لبدء تشغيل بارد 00:00:27:٪ LINK-3-UPDOWN: الواجهة FastEthernet0 / 1 ، تم تغيير الحالة إلى ما يصل إلى 00:00:27:٪ LINK-3-UPDOWN: واجهة FastEthernet0 / 3 ، تم تغيير الحالة إلى ما يصل إلى 00:00:28:٪ LINK-3-UPDOWN: Interface FastEthernet0 / 48 ، تم تغيير الحالة إلى حتى 00:00:29:٪ LINEPROTO-5-UPDOWN: بروتوكول الخط على الواجهة FastEthernet0 / 1 ، تم تغيير الحالة إلى ما يصل إلى 00:00:29:٪ LINEPROTO-5-UPDOWN: بروتوكول الخط على الواجهة FastEthernet0 / 3 ، تم تغيير الحالة إلى حتى 00:00:30:٪ LINEPROTO-5-UPDOWN: بروتوكول الخط على الواجهة FastEthernet0 / 48 ، تم تغيير الحالة إلى ما يصل إلى 00:00:59:٪ LINEPROTO-5-UPDOWN: بروتوكول الخط على الواجهة Vlan1 ، تم تغيير الحالة لأعلى

٪ من فضلك أجب بنعم أو لا". هل ترغب في الدخول إلى مربع حوار التكوين الأولي؟ : لا اضغط على RETURN للبدء! التبديل>

في الواقع بعد ذلك نصل إلى سطر الأوامر ، حيث سنقوم بإجراء التكوين الأساسي.

التبديل> تمكين Switch # show startup-config startup-config غير موجود Switch #

في البداية ، ندخل في وضع EXEC للمستخدم. لديها قدرات محدودة. هذا الوضع يشبه هذا:

ننتقل إلى وضع EXEC ذي الامتيازات ، لذلك تحتاج إلى إدخال الأمر:

التبديل> تمكين التبديل #ننتقل إلى وضع التكوين العام ، لذلك نقوم بإدخال الأمر:

Switch # configuration terminal أدخل أوامر التكوين ، واحد لكل سطر. اختتم بـ CNTL / Z. التبديل (التكوين) #

تحتاج إلى تسمية الجهاز:

Switch (config) #hostname switch-floor-1 switch-floor-1 (config) #

هنا قمنا بإعطاء اسم للمحول مفتاح كهربائي -1 . أوصي بتعيين اسم للجهاز بشكل منطقي ، حتى لا تربكه لاحقًا ، وبعد فترة سيتضح نوع الجهاز ومكانه.

تأكد من تعيين كلمة مرور لوضع EXEC ذي الامتيازات:

Switch-floor-1 (config) #enable secret class switch-floor-1 (config) # (التهيئة) #

تعطيل عمليات بحث DNS غير المرغوب فيها:

Switch-floor-1 (config) #no ip domain-lookup switch-floor-1 (config) #

قم بتعيين رسالة شعار MOTD ليتم عرضها قبل تسجيل الدخول:

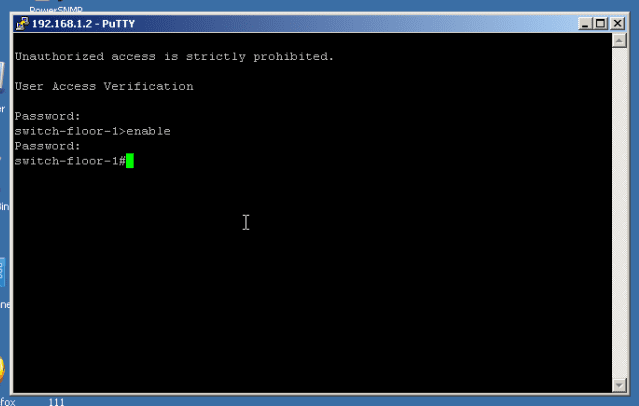

Switch-floor-1 (config) #banner motd # أدخل رسالة نصية. اختتم بالحرف "#". الوصول غير المصرح به ممنوع منعا باتا. # switch-floor-1 (config) #

يرجى ملاحظة أن رمز فتح الرسالة هنا هو # (علامة الجنيه) ، على التوالي ، من الضروري إنهاء رسالة الشعار بهذا # (علامة الجنيه).

التحقق من إعدادات الوصول. للقيام بذلك ، قم بالتبديل بين الأوضاع:

Switch-floor-1 (config) #exit switch-floor-1 # exit 01:19:48:٪ SYS-5-CONFIG_I: تم تكوينه من وحدة التحكم عن طريق consoleexit switch-floor-1 con0 وهو متاح الآن اضغط على RETURN للبدء. الوصول غير المصرح به ممنوع منعا باتا. switch-floor-1> ar كلمة المرور: class switch-floor-1 #

ملحوظة.لن يتم عرض كلمة المرور على الشاشة أثناء الكتابة.

سوف نقدم فرصة جهاز التحكمالتبديل ، يجب عليك تكوين عنوان IP على Switch Virtual Interface (SVI). دعنا ننتقل إلى وضع التكوين العام ثم إلى SVI:

Switch-floor-1 # conf t أدخل أوامر التكوين ، واحد في كل سطر. اختتم بـ CNTL / Z. switch-floor-1 (config) #interface vlan1 1 switch-floor-1 (config-if) #ip address 192.168.1.2 255.255.255.0 switch-floor-1 (config-if) #no shutdown switch-floor-1 ( config-if) #exit 03:21:33:٪ LINK-3-UPDOWN: واجهة Vlan1 ، تم تغيير الحالة لأعلى 03:21:34:٪ LINEPROTO-5-UPDOWN: بروتوكول الخط على واجهة Vlan1 ، تم تغيير الحالة لأعلى -الطابق 1 (التكوين) #

دعونا نقيد الوصول إلى منفذ وحدة التحكم. يسمح التكوين الافتراضي لجميع اتصالات وحدة التحكم بدون كلمة مرور:

Switch-floor-1 (config) #line console 0 switch-floor-1 (config-line) #password cisco switch-floor-1 (config-line) #login switch-floor-1 (config-line) #exit switch -الطابق 1 (التكوين) #

قم بتكوين خطوط Teletype الافتراضية (VTY) للسماح للمحول الوصول عن بعدعبر بروتوكول Telnet. إذا لم تقم بتعيين كلمة مرور VTY ، فلن تتمكن من تحويل Telnet إلى المحول:

switch-floor-1 (config) #line vty 0 4 switch-floor-1 (config-line) # كلمة المرور cisco switch-floor-1 (config-line) #login switch-floor-1 (config-line) #end switch-floor-1 # 03:28:46:٪ SYS-5-CONFIG_I: تم تكوينه من وحدة التحكم بواسطة وحدة التحكمهنا قمنا بتعيين كلمة المرور لخمسة اتصالات متزامنة ، في Cisco IOS يتم تحديد النطاق بمسافة.

حدد عرض حالة الشبكة ومهامها> تغيير إعدادات المحول ، انقر بزر الماوس الأيمن فوق الاتصال المحلي وحدد خصائص حدد بروتوكول الإنترنت الإصدار 4 (TCP / IPv4) ، ثم خصائص ، أدخل عنوان IP 192.168.1.10 وانقر فوق موافق

يجب أن يتحول إلى شيء مثل هذا:

الآن دعنا نرى إعدادات التبديل:

Switch-floor-1 # show running-config Building Config ... التكوين الحالي: 2094 بايت! الإصدار 12.1 لا توجد لوحة خدمة الطوابع الزمنية للخدمة الطوابع الزمنية التصحيح الجهوزية الخدمة تسجيل وقت الجهوزية لا تشفير كلمة مرور الخدمة! اسم المضيف التبديل الطابق 1! تمكين السر 5 $ 1 $ 8NIH $ TK / 0Mc5cBcDQ20tshY0dS. ! شبكة IP الفرعية صفر! لا يوجد IP domain-lookup ip ssh time-out 120 ip ssh-retries 3! وضع الشجرة الممتدة pvst no spanning-tree تحسين bpdu للإرسال الممتد لتمديد معرف النظام! ! ! ! واجهة FastEthernet0 / 1! واجهة FastEthernet0 / 2! واجهة FastEthernet0 / 3! واجهة FastEthernet0 / 4! واجهة FastEthernet0 / 5! واجهة FastEthernet0 / 6! واجهة FastEthernet0 / 7! واجهة FastEthernet0 / 8! واجهة FastEthernet0 / 9! واجهة FastEthernet0 / 10! واجهة FastEthernet0 / 11! واجهة FastEthernet0 / 12! واجهة FastEthernet0 / 13! واجهة FastEthernet0 / 14! واجهة FastEthernet0 / 15! واجهة FastEthernet0 / 16! واجهة FastEthernet0 / 17! واجهة FastEthernet0 / 18! واجهة FastEthernet0 / 19! واجهة FastEthernet0 / 20! واجهة FastEthernet0 / 21! واجهة FastEthernet0 / 22! واجهة FastEthernet0 / 23! واجهة FastEthernet0 / 24! واجهة FastEthernet0 / 25! واجهة FastEthernet0 / 26! واجهة FastEthernet0 / 27! واجهة FastEthernet0 / 28! واجهة FastEthernet0 / 29! واجهة FastEthernet0 / 30! واجهة FastEthernet0 / 31! واجهة FastEthernet0 / 32! واجهة FastEthernet0 / 33! واجهة FastEthernet0 / 34! واجهة FastEthernet0 / 35! واجهة FastEthernet0 / 36! واجهة FastEthernet0 / 37! واجهة FastEthernet0 / 38! واجهة FastEthernet0 / 39! واجهة FastEthernet0 / 40! واجهة FastEthernet0 / 41! واجهة FastEthernet0 / 42! واجهة FastEthernet0 / 43! واجهة FastEthernet0 / 44! واجهة FastEthernet0 / 45! واجهة FastEthernet0 / 46! واجهة FastEthernet0 / 47! واجهة FastEthernet0 / 48! واجهة جيجابت إيثرنت 0/1! واجهة جيجابت إيثرنت 0/2! واجهة عنوان IP Vlan1 192.168.1.2 255.255.255.0 لا يوجد ذاكرة تخزين مؤقت لطريق IP! ip http server banner motd ^ C ممنوع منعا باتا الوصول غير المصرح به ^ C! سطر con 0 password cisco login line vty 0 4 password cisco login line vty 5 15 login! ! مفتاح إنهاء-أرضية -1 #

التحقق من حالة واجهة التحكم SVI. يجب أن تكون حالة واجهة VLAN 1 أعلى / أعلى ، مما يشير إلى أنها نشطة ويجب تعيين عنوان IP لها. لاحظ أن حالة منفذ محول FastEthernet0 / 1 مرتفعة أيضًا ، نظرًا لأن الكمبيوتر متصل به. نظرًا لأن جميع منافذ المحول تنتمي في البداية إلى VLAN 1 الافتراضي ، يمكنك التواصل مع المحول باستخدام عنوان IP الذي تم تعيينه لـ VLAN 1.

Switch-floor-1 # show ip المختصر واجهة IP Interface IP-Address موافق؟ طريقة الحالة بروتوكول Vlan1 192.168.1.2 نعم رفع يدويًا FastEthernet0 / 1 غير معين نعم إلغاء إعداد FastEthernet0 / 2 غير معين نعم إلغاء تعيين FastEthernet0 / 3 غير محدد نعم إلغاء تعيين FastEthernet0 / 4 غير محدد نعم لم يتم تعيينه لأسفل FastEthernet0 / 5 غير محدد نعم لم يتم تعيينه down FastEthernet0 / 6 unassigned YES unassigned down FastEthernet0 / 7 غير المعين نعم غير المعين لأسفل FastEthernet0 / 8 غير المعين نعم غير المعين لأسفل FastEthernet0 / 9 غير المعين نعم غير محدد لأسفل FastEthernet0 / 10 غير المعين نعم غير محدد لأسفل FastEthernet0 / 11 غير مخصص 0 / 12 غير معيّنة نعم غير معيّنة لأسفل FastEthernet0 / 13 غير معيّنة نعم غير معيّنة لأسفل FastEthernet0 / 14 غير معيّنة نعم غير معيّنة أسفل FastEthernet0 / 15 غير معيّنة نعم إلغاء ضبط FastEthernet0 / 16 غير معيّن نعم غير معيّن أسفل FastEthernet0 / 17 غير معيّن YES غير محدّد لأسفل FastEthernet0 / 17 غير المعينة نعم إلغاء تعيين FastEthernet0 / 19 غير المعين نعم إلغاء تعيين FastEthernet0 / 20 غير المعين نعم غير مضبوط down FastEthernet0 / 21 unassigned YES unassigned down FastEthernet0 / 22 unassigned YES unset down FastEthernet0 / 23 unassigned YES unset down FastEthernet0 / 24 unassigned YES unassigned down FastEthernet0 / 25 unassigned YES unset down FastEthernet0 / 26 unassthernet downless / 27 غير معيّنة YES unset down FastEthernet0 / 28 unassigned YES unset down FastEthernet0 / 29 unassigned YES unset down FastEthernet0 / 30 unassigned YES unset down FastEthernet0 / 31 unassigned YES unassigned down FastEthernet0 / 32 unassigned YES unset down FastEthernet0 / 32 unassigned YES unset down FastEthernet0 / 32 غير معيّنة نعم غير معيّنة أسفل FastEthernet0 / 34 غير معيّنة نعم غير معيّنة أسفل FastEthernet0 / 35 غير معيّنة نعم غير معيّنة لأسفل FastEthernet0 / 36 غير معيّنة نعم غير معيّنة أسفل FastEthernet0 / 37 غير معيّنة نعم غير معيّنة إلى الأسفل FastEthernet0 / 38 غير المعيّنة YES unset down FastEthernet0 / 39 إلغاء ضبط FastEthernet0 / 40 غير المعين نعم إلغاء ضبط FastEthernet0 / 41 غير المعين نعم uns et down down FastEthernet0 / 42 غير المعين YES unassigned down FastEthernet0 / 43 unassigned YES unset down FastEthernet0 / 44 unassigned YES unset down FastEthernet0 / 45 unassigned YES unset down FastEthernet0 / 46 unassigned YES unset down FastEthernet0/47 unassigned YES unset down FastEthernet0/47 down FastEthernet0 / 48 غير المعين نعم إلغاء الضبط لأسفل GigabitEthernet0 / 1 غير المعين نعم إلغاء الضبط لأسفل GigabitEthernet0 / 2 غير المعين نعم unset down switch-floor-1 #

دعنا نختبر الاتصال بين الكمبيوتر والمحول. افتح نافذة موجه الأوامر (cmd.exe) على جهاز الكمبيوتر الخاص بك. في سطر الأوامر ، اكتب الأمر ipconfig لعرض معلومات حول عنوان IP.

في نفس المكان على سطر الأوامر ، أدخل الأمر بينغ الذي يتم استخدامه لاختبار الاتصال.

يرجى ملاحظة أن الاختبار الأول فشل ، ونرى رسالة Request timed out. هذا يرجع إلى حقيقة أن بروتوكول ARP قد نجح ، والذي يستخدم للحصول على عنوان MAC لوجهة غير معروفة من عنوان IP معروف. نجح الاختبار الثاني لأن عنوان MAC الوجهة كان بالفعل في ذاكرة التخزين المؤقت ARP للكمبيوتر.

الآن دعنا نتحقق من الاتصال عن بعد من الكمبيوتر إلى المحول عبر الشبكة باستخدام Telnet. للقيام بذلك ، قم بتشغيل PuTTy على الكمبيوتر وفي السطر اسم المضيف (أو عنوان IP) أدخل عنوان IP 192.168.1.2 ، الذي تم تعيينه لـ VLAN 1 من المحول. حدد بروتوكول Telnet للاتصال به ، واترك المنفذ الافتراضي 23 وانقر فوق فتح.

Switch-floor-1 # copy running-config startup-config Destination اسم الملف؟ تكوين المبنى ... switch-floor-1 #

وإذا كنت بحاجة ، على العكس من ذلك ، إلى حذف الإعدادات المحفوظة وإعادة تعيين التبديل إلى إعدادات المصنع ، فاستخدم الأوامر التالية:

Switch-floor-1 # erase startup-config سيؤدي مسح نظام ملفات nvram إلى إزالة جميع ملفات التكوين! يكمل؟ محو nvram: full switch-floor-1 # 06:48:31:٪ SYS-7-NV_BLOCK_INIT: تنشيط هندسة nvramreload switch-floor-1 # reload هل تريد المتابعة مع إعادة التحميل؟ 06:48:46:٪ SYS-5-RELOAD: طلب إعادة التحميل بواسطة وحدة التحكم. سبب إعادة التحميل: أمر إعادة التحميل.

لمعرفة المزيد والتميز بالمعرفة بين حشد العاملين في مجال تكنولوجيا المعلومات ، التسجيل في دورات Cisco و Linux Professional Institute على منصة جامعة سيديكوم.

دورات Cisco و Linux مع التوظيف!

سارع بالتقديم! هناك مكانان متبقيان. تبدأ المجموعات 22 يوليو، والتالي 19 أغسطس ، 23 سبتمبر ، 21 أكتوبر ، 25 نوفمبر ، 16 ديسمبر ، 20 يناير ، 24 فبراير.

ماذا ستحصل؟

- سنساعدك على أن تصبح خبيرًا في إدارة الشبكة والحصول على شهادات Cisco CCNA Routing & Switching الدولية أو Linux LPI.

- نحن نقدم برنامجًا ودروسًا تعليمية مثبتة من خبراء من Cisco Networking Academy و Linux Professional Institute ومدربين معتمدين ومعلم شخصي.

- سوف نساعد في التوظيف وتحقيق مهنة. 100٪ من خريجينا موظفون.

كيف يسير التدريب؟

- نعقد محاضرات مسائية عبر الإنترنت على منصتنا أو ندرس بدوام كامل على أساس مكتب كييف.

- سوف نسألك عن الوقت المناسب للممارسة والتعديل: نحن نتفهم أنه لا يوجد وقت كافٍ للدراسة.

- إذا كنت تريد جدولًا فرديًا ، فسنناقشه وننفذه.

- سنضع مواعيد نهائية واضحة للتنظيم الذاتي. سيتواصل معك منسق شخصي للإجابة على الأسئلة وتقديم النصح والتحفيز لك للالتزام بالمواعيد النهائية لاجتياز الاختبارات.

سنساعدك أيضًا في:

يتطلب استخدام معدات الشبكة في الصناعة مراعاة معايير البيئة التي يجب أن تعمل فيها الأجهزة. على سبيل المثال ، يجب أن تتحمل المعدات المعدة للتركيب في المصانع نطاقًا أوسع من درجات الحرارة والاهتزازات والتلوث المادي والضوضاء الكهربائية مقارنةً بالمعدات المثبتة في خزانات الاتصالات التقليدية. نظرًا لأن التحكم في العمليات الحرجة للمهام قد يعتمد على ارتباط Ethernet ، فإن التكلفة الاقتصادية لفشل الارتباط يمكن أن تكون عالية ، وبالتالي فإن التوافر العالي يعد معيارًا مهمًا. تم تصميم مفاتيح L2 الصناعية للتركيب في المرافق المهمة والمصانع والمباني الصناعية. يمكن أن تعمل أجهزة إيثرنت الصناعية في درجات حرارة منخفضة ولديها أيضًا مقاومة متزايدة للغبار (مستوى الحماية IP40). هناك أيضًا مفاتيح IP67 محمية تمامًا من الغبار ويمكنها تحمل الغمر في الماء حتى عمق متر واحد (مستوى الحماية IP67).

سلسلة Gazelle عبارة عن مفاتيح إيثرنت صناعية مُدارة مصممة للأتمتة الصناعية ، ووكالات إنفاذ القانون ، وصناعة الطاقة الكهربائية ، وما إلى ذلك. يمكن أن تعمل الأجهزة في درجات حرارة منخفضة ، ولديها أيضًا مقاومة متزايدة للغبار (مستوى الحماية IP40 و GB / T 17626.5) والحماية من الصواعق ما يصل إلى 6000 فولت.

يتكون التكوين الأساسي للمحول من عدة خطوات: تحديد اسم المضيف ووصف المنفذ ، وتكوين VLAN ، وتكوين بروتوكول الحلقة ، وتمكين مراقبة الجهاز. تقدم الفقرات التالية من المقالة أمثلة على التكوين.

1. تحديد وصف المنافذ واسم المضيف

لتسهيل تحديد الأجهزة المتصلة بواجهات المحول ، يوصى بضبط المنافذ على وصف. وبهذه الطريقة ، يتم وصف الجهاز أو الغرفة التي ينطلق منها الكبل هذا المنفذ. تم التنفيذ في وضع تكوين الواجهةيأمر:

وصف نص

Raisecom هو اسم المضيف الافتراضي. يوصى بتغييره إلى اسم الجهاز أو الموقع الذي تم تثبيته فيه.

Raisecom # hostname SwitchA

SwitchA #

2. إعداد VLAN

الاستخدام الرئيسي لشبكة VLAN هو تقسيم الشبكة إلى مقاطع منطقية منفصلة. يتم إنشاء العديد من شبكات VLAN على المحول ، ويتم تقسيم المضيفين الذين يتصلون بالجهاز بينهم. وبالتالي ، يمكن فقط للعقد الموجودة في نفس شبكة VLAN التواصل مع بعضها البعض. على سبيل المثال ، يجب وضع إدارات المالية وتكنولوجيا المعلومات على شبكات فرعية مختلفة حتى لا يتمكنوا من الوصول إلى بعضهم البعض.

هناك وضعان للواجهة: Trunk و Access. تُستخدم المنافذ في وضع الوصول عادةً للاتصال أجهزة المستخدم، مثل أجهزة الكمبيوتر أو الهواتف أو الكاميرات ، أي تنظيم خدمات الوصول. تمرر هذه الواجهات الحزم إلى أجهزة العميل فقط مع معرف فريد لشبكة VLAN وحزم "العلامات" منها. يتم إسقاط الحزم من شبكات VLAN الأخرى.

تُستخدم المنافذ في وضع Trunk عادةً لتوصيل المحولات ببعضها البعض. بالنسبة لهم ، يتم تكوين قائمة بشبكات VLAN بحيث يُسمح لهم بالمرور من خلالها ، وسيتم إرسال جميع الحزم التي تحتوي على علامات شبكات VLAN هذه عبر هذه المنافذ. سيتم إسقاط الحزم الأخرى.

هناك شبكة محلية ظاهرية أصلية. حركة مرور شبكة VLAN هذه ولا حتى الموسومةصُندُوق ، الافتراضي هو 1st VLAN ويتم تمكينه افتراضيًا. يمكن تجاوز هذه الإعدادات. يحتاجشبكة محلية ظاهرية أصلية للتوافق مع الأجهزة غير المألوفة لتغليف 802.1q. على سبيل المثال ، إذا كنت بحاجة إلى إرسال ثلاثة VLAN ، واحد منهم VLAN إدارة. إذا كانت وحدات Wi-Fi لا تفهم معيار 802.1q ، فلا يمكن التحكم فيها إلا إذا كان ذلكتم إعداد VLAN كشبكة محلية ظاهرية أصلية على كلا الجانبين.

2.1 التخصيصVLANوVLANإدارة

يوصى عمومًا لأسباب أمنية بفصل حركة مرور المستخدم وحركة إدارة النظام. لذلك ، للاتصال بالمحول ، قم بإنشاء شبكة محلية ظاهرية منفصلة وقم بتعيين عنوان IP فيها للاتصال عبر بروتوكول telnet أو ssh. لنقم بإنشاء VLAN 100 و VLAN 200 ، وقم بتنشيطهما ، وقم بتكوين VLAN 200 للإدارة على 192.168.4.28 ، و VLAN 100 كمستخدم.

Raisecom (config-gigaethernet1 / 1/1) #switchport access vlan 100

Raisecom (config) #interface gigaethernet 1/1/2

Raisecom (config-gigaethernet1 / 1/1) # الوصول إلى وضع التبديل

Raisecom (config-gigaethernet1 / 1/1) #switchport access vlan 200

Raisecom (config) #interface ip 1

Raisecom (config-ip1) #ip عنوان 192.168.4.28 255.255.255.0 200

2.2 الإعدادصوت VLAN

في بعض الأحيان يكون مطلوبًا فصل حركة الصوت ونقل البيانات الأخرى عبر شبكات محلية ظاهرية مختلفة. يمكنك تكوين واجهة GE 1/1/1 في وضع Trunk ، وبدء نقل البيانات عبر Native VLAN (VLAN 100) ، وحركة مرور الصوت عبر Voice VLAN (VLAN 200). لنقم بإنشاء VLAN 100 و VLAN 200 ، وقم بتنشيطها ، وقم بتكوين VLAN 200 على أنها Voice VLAN:

Raisecom (التكوين) # إنشاء شبكة محلية ظاهرية 100،200 نشطة

Raisecom (config) #interface gigaethernet 1/1/1

Raisecom (config-gigaethernet1 / 1/1) # صندوق وضع الرياضة

Raisecom (config-gigaethernet1 / 1/1) #switchport trunk original vlan 100

تمكين Raisecom (config-gigaethernet1 / 1/1) # voice-vlan 200

3. إعداد بروتوكول الحلقة باستخدام مثال RSTP

مع تعقيد بنية الشبكات وزيادة عدد المحولات فيها ، أصبحت الحلقات في شبكة Ethernet مشكلة كبيرة. نظرًا لآلية بث الحزمة ، تتسبب الحلقة في قيام الشبكة بتوليد كميات كبيرة من البيانات ، مما يؤدي إلى تقليلها الإنتاجيةشبكة ولها تأثير خطير على إعادة توجيه البيانات العادية. تظهر عاصفة الشبكة التي تسببها الحلقة في الشكل.

يتوافق بروتوكول Spanning Tree Protocol (STP) مع معيار IEEE 802.1d ويستخدم لإزالة الحلقات. سيعمل Gazelle S1112i الذي يشغل STP على معالجة حزم وحدة بيانات بروتوكول الجسر (BPDU) لتحديد مفتاح الجذر ومنفذ الجذر والمنفذ المعين. يتم قفل واجهة الحلقة بشكل منطقي وفقًا لنتائج التحديد ، مما يؤدي إلى اقتطاع بنية شبكة الحلقة إلى بنية شجرة تحتوي على Gazelle S1112i-PWR كجذر. وهذا يمنع الانتشار المستمر ، وتداول الرزم غير المقيد في الحلقة ، وعواصف البث ، وتدهور أداء معالجة الرزم الناجم عن الاستقبال المتكرر للحزم نفسها.

العيب الرئيسي لـ STP هو بطء معدل التقارب. التقارب يعني الحالة التي يتم فيها تحديد مفتاح الجذر والجذر والمنافذ المعينة ، ويتم تعيين هذه المنافذ لتمرير حركة المرور ، ويتم تعيين المنافذ المتبقية على حظر حركة المرور. لتحسين معدل التقارب البطيء لـ STP ، يؤسس IEEE 802.1w بروتوكول شجرة الامتداد السريع (RSTP) ، والذي يسرع آلية تغيير حالة حظر الواجهة إلى حالة إعادة التوجيه.

يتم وصف مثال على إعداد Gazelle S1112i أدناه.

قم بتمكين RSTP ، واضبط أولوية المحول A على 0 ، وقم بتعيين تكلفة المسار من المحول B إلى المحول A إلى 10.

قم بتمكين RSTP على المحول أ والمحول ب والمحول ج

Raisecom # hostname SwitchA

SwitchA # config

SwitchA (config) # تمتد شجرة التمكين

SwitchA (config) # spanning-tree mode rstp

Raisecom # hostname SwitchB

SwitchB # config

SwitchB (config) # تمكين شجرة الامتداد

SwitchB (config) # وضع الشجرة الممتدة stp

Raisecom # hostname SwitchC

SwitchC # config

SwitchC (config) # تمتد شجرة التمكين

SwitchC (config) # وضع الشجرة الممتدة stp

انشاء واجهات

SwitchA (التكوين) # منفذ الواجهة 1

SwitchA (config-port) #exit

SwitchA (config-port) #switchport mode trunk

SwitchA (config-port) #exit

SwitchB (config-port) #exit

SwitchB (config) #interface port 2

SwitchB (config-port) #switchport mode trunk

SwitchB (config-port) #exit

SwitchC (config) #interface port 1

SwitchC (config-port) #exit

SwitchC (config) #interface port 2

SwitchC (config-port) #switchport mode trunk

SwitchC (config-port) #exit

رتب الأولويات

SwitchA (config) # أولوية الشجرة الممتدة 0

SwitchA (التكوين) # منفذ الواجهة 2

SwitchA (config-port) # تكلفة مسار الشجرة الممتدة الخارجي 10

SwitchB (config) #interface port 1

SwitchB (config-port) # تكلفة مسار الشجرة الممتدة الخارجي 10

4. تكوين مراقبة SNMP v2

تم تطوير بروتوكول إدارة الشبكة البسيط (SNMP) بواسطة فريق عمل هندسة الإنترنت (IETF) لحل مشاكل إدارة أجهزة الشبكة المتصلة بالإنترنت. من خلال SNMP ، يمكن للنظام إدارة جميع أجهزة الشبكة التي تدعم SNMP ، بما في ذلك مراقبة حالة الشبكة وتغيير تكوين جهاز الشبكة واستقبال إنذارات الشبكة. SNMP هو بروتوكول إدارة الشبكة الأكثر استخدامًا في TCP / IP. ينقسم SNMP إلى جزأين: الوكيل و NMS. يتواصل الوكيل و NMS من خلال حزم SNMP المرسلة عبر UDP.

توجد عدة إصدارات من بروتوكول SNMP:

يستخدم SNMP v1 آلية مصادقة اسم المجتمع. اسم المجتمع عبارة عن سلسلة يحددها الوكيل والتي تعمل ككلمة مرور. لا يمكن لنظام إدارة الشبكة الاتصال إلا بالوكيل من خلال تحديد اسم المجتمع الخاص به بشكل صحيح. إذا لم يتم قبول اسم المجتمع الموجود في حزمة SNMP بواسطة Gazelle S1112i-PWR ، فسيتم تجاهل الحزمة.

يستخدم SNMP v2c أيضًا آلية مصادقة اسم المجتمع. يدعم SNMP V2c أنواعًا أكثر من العمليات وأنواع البيانات ورموز الأخطاء ، مما يسمح لك بتحديد الأخطاء بشكل أفضل.

ضع في اعتبارك مثالاً لتكوين بروتوكول SNMP.

قم بإعداد عنوان IP الخاص بالمحول

Raisecom # التكوين

Raisecom (config) #interface ip 0

Raisecom (config-ip) #ip address 20.0.0.10 255.255.255.0 1

Raisecom (config-ip) #exit

قم بتكوين عرض SNMP v1 / v2c

تم تضمين Raisecom (config) # snmp-server view mib2 1.3.6.1.2.1

أنشئ مجتمع SNMP v1 / v2c

Raisecom (config) # snmp-server community رايسكوم رأي mib2 ro

تفعيل إرسال الفخ

Raisecom (config) # snmp-server قم بتمكين الاعتراضات

Raisecom (config) # snmp-server host 20.0.0.221 الإصدار 2c رايزكوم

خاتمة

قدمت المقالة وصفًا للمفاتيح الصناعية واختلافها عن إصدارات Enterprise. تم أيضًا سرد الخطوات الرئيسية في التكوين الأساسي لمحول إيثرنت مع أمثلة على الأوامر.